حملات DNS چیست؟

حمله های DNS به هر حمله ای گفته میشود که در دسترس بودن و یا پایداری سرویس DNS شبکه را هدف قرار می دهد. حملاتی که از DNS به عنوان مکانیزم آن به عنوان بخشی از استراتژی حمله کلی آن استفاده می کنند، مانند مسمومیت کش نیز حملات DNS محسوب می شوند.

در این مقاله، مروری بر انواع رایج حملات DNS خواهیم داشت.

DNS چیست؟

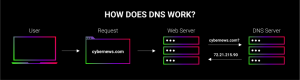

سیستم نام دامنه (DNS) دفترچه تلفن اینترنت است. انسان ها از طریق نام های دامنه مانند nytimes.com یا espn.com به اطلاعات آنلاین دسترسی دارند. مرورگرهای وب از طریق آدرس های پروتکل اینترنت (IP) تعامل دارند. DNS نام دامنه را به آدرس های IP ترجمه می کند تا مرورگرها بتوانند منابع اینترنتی را بارگیری کنند.

هر دستگاه متصل به اینترنت دارای یک آدرس IP منحصر به فرد است که سایر دستگاه ها برای یافتن دستگاه از آن استفاده می کنند. سرورهای DNS نیاز انسان به حفظ آدرسهای IP مانند 192.168.1.1 (در IPv4) یا آدرسهای IP پیچیدهتر الفبایی عددی جدیدتر مانند 2400:cb00:2048:1::c629:d7a2 (در IPv6) را از بین میبرند.

حمله DNS

زمانی که هکرها از آسیبپذیریهای موجود در سیستم نام دامنه (DNS) سوء استفاده میکنند، ما به آن حمله DNS میگوییم.

برخی از رایج ترین انواع حملات DNS عبارتند از: حمله DDoS، حمله مجدد DNS، مسمومیت حافظه پنهان، Software vulnerabilities(آسیب پذیری نرم افزار) حمله DoS بازتاب توزیع شده، تونل سازی DNS، ربودن DNS، حمله پایه NXDOMAIN، حمله دامنه فانتوم، حمله زیر دامنه تصادفی، TCP SYN Floods و دامنه. حمله قفلی در این مقاله به بررسی هر یک از آنها خواهیم پرداخت.

پیشنهاد ما به شما: دوره آموزش ماژول F5 BIG-IP DNS

حملات DoS و DDoS

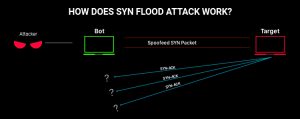

حمله انکار سرویس توزیع شده (DDoS) یک تلاش خصمانه برای قطع کردن ترافیک منظم یک شبکه یا سرور هدف با بمباران شبکه یا زیرساخت های اطراف آن با ترافیک اینترنتی است. اگرچه DDoS لزوماً یک حمله DNS نیست، سیستم DNS یک هدف محبوب است.

طرحی که نشان می دهد حمله dns چگونه کار می کند

حملات DDoS با استفاده از چندین سیستم کامپیوتری به خطر افتاده به عنوان منابع ترافیک حمله به اثربخشی دست می یابند. معمولاً مهاجمان از رباتها استفاده میکنند تا هدف را با ترافیک بمباران کنند. موردی که در آن فقط از یک ربات استفاده میشود، به عنوان حمله انکار سرویس (DoS) شناخته میشود و عمدتاً موضعی است یا کمترین تأثیر را دارد. از سوی دیگر، DDoS تأثیر گسترده تری دارد و به منابع بیشتری نیاز دارد.

ماشینهای مورد بهرهبرداری ممکن است شامل رایانهها و سایر منابع شبکهای مانند دستگاههای اینترنت اشیا (IoT) باشند. برای درک بهتر نحوه عملکرد یک حمله DDoS، بزرگراهی را تصور کنید که به طور مصنوعی با اتومبیلها مسدود شده است، در نتیجه از ترافیک منظم جلوگیری میکند و ترافیک را متوقف میکند.

انواع مختلفی از حملات DDoS با هدف DNS وجود دارد که در ادامه به برخی از آنها خواهیم پرداخت.

یکی از بزرگترین حملات DDoS حمله Dyn DNS بود. Dyn یک شرکت مدیریت عملکرد اینترنت (IPM) است – یک ارائه دهنده خدمات DNS پیشگام. حمله Dyn در 21 اکتبر 2016 رخ داد. این حمله بر بخش بزرگی از اینترنت در ایالات متحده و اروپا تأثیر گذاشت. منبع این حمله بات نت Mirai بود که از دستگاه های اینترنت اشیا مانند چاپگرها، دوربین های پروتکل اینترنت (IP) و ویدئوهای دیجیتال تشکیل شده بود.

Network Floods(سیل شبکه)

مانند هر سرور دیگری، سرورهای DNS مستعد تمام حملات مبتنی بر شبکه هستند. راههای زیادی وجود دارد که مهاجمان میتوانند حجم زیادی از ترافیک شبکه را به سرورهای DNS ایجاد کنند، مانند TCP/UDP/ICMP، که با اشباع کردن پیوند شبکه به سرورهای DNS، سرویس را برای سایر کاربران شبکه از دسترس خارج میکند

Software vulnerabilities(آسیب پذیری نرم افزار)

مهاجمان همچنین میتوانند از یک آسیبپذیری خاص برای نرمافزار سرور DNS یا سیستمعامل میزبان استفاده کنند، تا اقدامات کنترلی را برای ایجاد ورودیهای نادرست در پایگاه داده DNS دور بزنند یا باعث از کار افتادن سرور DNS شوند.

Reconnaissance(شناسایی)

دادههای DNS بر اساس طراحی قرار است برای مصرف عمومی باشد، و این اولین قدم ایدهآل برای مهاجمی است که سعی میکند اطلاعات بیشتری در مورد یک محیط هدف کسب کند. این حمله مستقیماً بر در دسترس بودن یا ثبات سرویس تأثیر نمی گذارد، اما معمولاً بخشی از یک استراتژی بلند مدت یک حمله بزرگتر است.

Unauthorized Update(به روز رسانی غیر مجاز)

سرورهای نام معتبر میتوانند بهروزرسانیهای پویا را بپذیرند، به این معنی که اساساً میتوانند رکوردهای جدید DNS را در لحظه ایجاد کنند. با این حال، این ویژگی می تواند توسط مهاجمان برای نفوذ مخفیانه ورودی های غیرمجاز به منطقه DNS مورد سوء استفاده قرار گیرد.

Subdomain Attack (حمله به زیر دامنه)

این یک نوع حمله DoS است و هدف آن تحت تأثیر قرار دادن سرورهای نام معتبر تا حدی است که دیگر نمی تواند به درخواست های قانونی پاسخ دهد. در این حمله، مهاجم درخواستهای زیادی را برای زیردامنههایی که احتمالاً وجود ندارند ارسال میکند و منابع سرور معتبر را تا حدی مصرف میکند که باعث اختلال در سایر جستجوهای DNS میشود

پیشنهاد ما به شما: دوره MTCNA میکروتیک

Reflection Attack

حملات DDoS انواع مختلفی هستند که مهاجمان سرورهای DNS را در یک سازمان هدف قرار می دهند. این نوع حملاتی که ما اکنون به آنها می پردازیم حمله ای است که مهاجمان سرورهای DNS درون یک سازمان را به عنوان بخشی از یک حمله DDoS برای هدف قرار دادن شخص دیگری در اختیار می گیرند.

در مورد بدافزارها، بسیاری از انواع بدافزارها امروزه از DNS به عنوان بخشی از عملکرد کلی خود استفاده می کنند تا نه تنها با سرور فرمان و کنترل ارتباط برقرار کنند، بلکه برای به روز رسانی و تکامل خود استفاده می کنند. نمونه بارز آن، باجافزار اخیر WannaCry است که قبل از اجرای حمله، به ایجاد یک کوئری موفق اولیه DNS متکی است.

Data Exfiltration and Tunneling

DNS Tunneling یک تکنیک عمومی است که پیامها را در پرس و جوها و پاسخهای DNS رمزگذاری میکند، عمدتاً برای فرار از شناسایی. در حالی که استفاده های قانونی از DNS Tunneling وجود دارد، زمانی که فردی از آن برای استخراج اطلاعات حساس از محیط هدف استفاده می کند، جدی می شود.

دیدگاهتان را بنویسید