isms چیست؟

همانطور که میدانید در حال حاضر اطلاعات و دادههای سازمانها و شرکتها مهمترین سرمایه آنها...

آشنایی با پروتکل CDP و نحوه تنظیم آن

در موسسات، شرکت ها و دولت، تمامی اطلاعاتی که مربوط به یک شخص قابل شناسایی...

اکسپلویت سرریز بافر

اکسپلویت یا كد مخرب کدی است که برای نارواگری از یک آسیبپذیری مدل سازی شده...

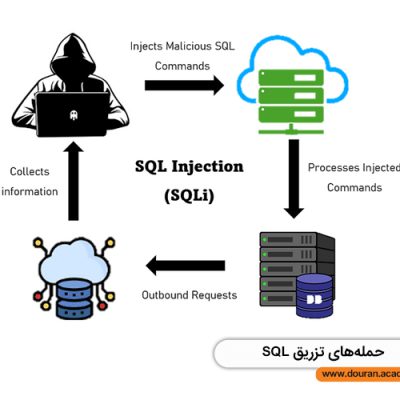

حمله های تزریق SQL

SQL (Structured Query Language) که به آن «زبان Query ساختاریافته» نیز گفته میشود، زبانی است...

لینوکس آلپاین (Alpine) چیست؟

اگر یک توزیع لینوکس سبک، برای یک رایانه رده پایین میخواهید، در اینجا مطلبی در...

شکار تهدیدات یا Threat Hunting چیست؟

شکار تهدیدات مقولهای بسیار مهم در امنیت سایبری است زیرا تهدیدات پیچیده ممکن است از...

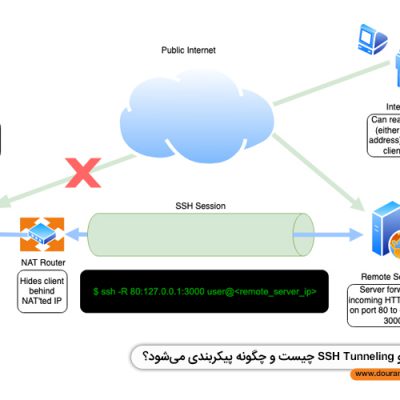

SSH و SSH Tunneling چیست و چگونه پیکربندی میشود؟

Tunneling: تونل SSH روشی برای انتقال داده های شبکه از طریق یک اتصال SSH رمزگذاری...

DLP چیست؟

DLP مخفف کلمه Data Loss Prevention و به معنی جلوگیری از نشت دادهها، اطلاعات محرمانه...

انواع VPN و بسترهای ارتباطی مورد استفاده

شبکه خصوصی مجازی -Virtual Private Network- که به اختصار به آن VPN می گویند از...

قابلیت های مهم و راه کار جامع کریوکنترل Kerio Control

حفظ امنیت شبکه و راهکارهای نرم افزاری و سخت افزاری لازم برای این امر مهم...

چیست CEH : Certified Ethical Hacker

در حالی که عبارت هکر قانونمند یا هکر اخلاقی ممکن است در نگاه اول ترکیبی...

دارک وب چیست؛ چگونه میتوان به آن دسترسی یافت؟

اینترنت از زمانی که برای اولین بار در دهه 1990 در دسترس عموم قرار گرفت،...

فیشینگ چیست؟

فیشینگ نوعی حمله به منظور به سرقت بردن دادههای حساس و خصوصی کاربر از قبیل...

CA چیست؟ آشنایی با Certificate Authority در رمزنگاری اطلاعات

یک مرجع صادر کننده گواهی (Certificate Authority) با نام اختصاری CA یک سازمان قابل اعتماد...

احراز هویت و انواع آن ( Authentication and its types )

در حالی که احراز هویت تنها یک جنبه از امنیت سایبری است، احراز هویت اولین...

- 1

- 2