امنیت سایبری چیست؟ ( Cyber Security Technologies )

امنیت سایبری چیست؟

امنیت سایبری عمل دفاع از رایانه ها، سرورها، دستگاه های تلفن همراه، سیستم های الکترونیکی، شبکه ها و داده ها در برابر حملات مخرب است. همچنین به عنوان امنیت فناوری اطلاعات یا امنیت اطلاعات الکترونیکی شناخته می شود. این اصطلاح در زمینه های مختلف، از کسب و کار گرفته تا محاسبات موبایل، کاربرد دارد و می توان آن را به چند دسته رایج تقسیم کرد

بیشتر بخوانید: چرا باید بر طبق استانداردهای بینالمللی، امنیت سایبری را بیاموزیم؟

امنیت شبکه

عمل ایمن سازی یک شبکه کامپیوتری از نفوذگران، خواه مهاجمان هدفمند یا بدافزارهای فرصت طلب است.

-

امنیت برنامه

بر حفظ نرم افزار و دستگاه ها عاری از تهدید تمرکز دارد. یک برنامه در معرض خطر می تواند به داده هایی که برای محافظت از آن طراحی شده است دسترسی داشته باشد. امنیت موفقیتآمیز در مرحله طراحی، قبل از استقرار یک برنامه یا دستگاه آغاز میشود.

-

امنیت اطلاعات

از یکپارچگی و حریم خصوصی داده ها چه در ذخیره سازی و چه در حین انتقال محافظت می کند.

-

امنیت عملیاتی

شامل فرآیندها و تصمیم گیری ها برای مدیریت و حفاظت از دارایی های داده است. مجوزهایی که کاربران هنگام دسترسی به یک شبکه دارند و رویه هایی که تعیین می کنند چگونه و کجا داده ها ممکن است ذخیره یا به اشتراک گذاشته شوند، همگی تحت این چتر قرار می گیرند.

-

بازیابی و تداوم کسب و کار

نحوه واکنش سازمان به یک حادثه امنیت سایبری یا هر رویداد دیگری که باعث از دست رفتن عملیات یا داده می شود را مشخص می کند. سیاست های بازیابی فاجعه دیکته می کند که چگونه سازمان عملیات و اطلاعات خود را بازیابی کند تا به همان ظرفیت عملیاتی قبل از رویداد بازگردد. تداوم کسب و کار طرحی است که سازمان در حالی که تلاش می کند بدون منابع خاصی فعالیت کند، دوباره به آن می پردازد.

-

آموزش کاربر نهایی

به غیر قابل پیش بینی ترین عامل امنیت سایبری می پردازد: مردم. هر کسی میتواند بهطور تصادفی ویروسی را به یک سیستم امن وارد کند، زیرا از روشهای امنیتی خوب پیروی نمیکند. آموزش به کاربران برای حذف پیوست های ایمیل مشکوک، وصل نکردن درایوهای USB ناشناس، و درس های مهم مختلف دیگر برای امنیت هر سازمانی حیاتی است..

مقیاس تهدید سایبری

تهدید جهانی سایبری با سرعت فزاینده ای به تکامل خود ادامه می دهد و هر ساله تعداد موارد نقض اطلاعات در حال افزایش است. گزارشی (توسط RiskBased Security) نشان داد که تنها در 9 ماه اول سال 2019، 7.9 میلیارد رکورد به دلیل نقض داده ها فاش شده است. این رقم بیش از دو برابر (112 درصد) تعداد رکوردهای افشا شده در مدت مشابه سال 2018 است.

خدمات پزشکی، خرده فروشان و نهادهای عمومی بیشترین تخلفات را تجربه کردند و مجرمان بدخواه مسئول اکثر حوادث بودند. برخی از این بخشها برای مجرمان سایبری جذابتر هستند زیرا دادههای مالی و پزشکی را جمعآوری میکنند، اما همه مشاغلی که از شبکهها استفاده میکنند میتوانند برای دادههای مشتریان، جاسوسی شرکتها یا حملات مشتری هدف قرار بگیرند.

با ادامه افزایش مقیاس تهدید سایبری، شرکت بین المللی داده پیش بینی می کند که هزینه های جهانی برای راه حل های امنیت سایبری تا سال 2022 به 133.7 میلیارد دلار خواهد رسید. سازمان ها شیوه های موثر امنیت سایبری را اجرا می کنند.

در ایالات متحده، موسسه ملی استاندارد و فناوری (NIST) یک چارچوب امنیت سایبری ایجاد کرده است. برای مبارزه با تکثیر کدهای مخرب و کمک به تشخیص زودهنگام، این چارچوب نظارت مستمر و در زمان واقعی همه منابع الکترونیکی را توصیه میکند.

اهمیت نظارت بر سیستم در “10 گام برای امنیت سایبری”، راهنمایی ارائه شده توسط مرکز ملی امنیت سایبری دولت بریتانیا، منعکس شده است. در استرالیا، مرکز امنیت سایبری استرالیا (ACSC) به طور منظم دستورالعملهایی را درباره نحوه مقابله سازمانها با آخرین تهدیدات امنیت سایبری منتشر میکند

انواع تهدیدات سایبری

تهدیداتی که امنیت سایبری با آنها مقابله می کند سه دسته است:

. جرایم سایبری شامل بازیگران یا گروههایی میشود که سیستمها را برای منافع مالی یا ایجاد اختلال هدف قرار میدهند._

. حمله سایبری اغلب شامل جمع آوری اطلاعات با انگیزه سیاسی است._

. تروریسم سایبری به منظور تضعیف سیستم های الکترونیکی برای ایجاد وحشت یا ترس است._

بنابراین، چگونه عوامل مخرب کنترل سیستم های کامپیوتری را به دست می آورند؟ در اینجا چند روش رایج مورد استفاده برای تهدید امنیت سایبری آورده شده است

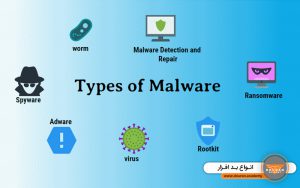

بد افزار

بدافزار به معنای نرم افزار مخرب است. یکی از رایج ترین تهدیدات سایبری، بدافزار نرم افزاری است که یک مجرم سایبری یا هکر برای مختل کردن یا آسیب رساندن به رایانه کاربر قانونی ایجاد کرده است. بدافزار که اغلب از طریق یک پیوست ایمیل ناخواسته یا بارگیری با ظاهر قانونی منتشر می شود، ممکن است توسط مجرمان سایبری برای کسب درآمد یا در حملات سایبری با انگیزه سیاسی مورد استفاده قرار گیرد.

انواع مختلفی از بدافزارها وجود دارد، از جمله:

-

ویروس

یک برنامه خود تکراری که خود را به فایل تمیز متصل می کند و در سراسر سیستم کامپیوتری پخش می شود و فایل ها را با کدهای مخرب آلوده می کند.

-

تروجان ها

نوعی بدافزار که به عنوان نرم افزار قانونی پنهان می شود. مجرمان سایبری کاربران را فریب می دهند تا تروجان ها را در رایانه خود آپلود کنند، جایی که باعث آسیب می شوند یا داده ها را جمع آوری می کنند.

-

جاسوس افزار

برنامه ای که به طور مخفیانه کارهای کاربر را ضبط می کند تا مجرمان سایبری بتوانند از این اطلاعات استفاده کنند. به عنوان مثال، نرم افزارهای جاسوسی می توانند جزئیات کارت اعتباری را ضبط کنند.

-

باجافزار

بدافزاری که فایلها و دادههای کاربر را قفل میکند و تهدید میکند که آنها را پاک میکند مگر اینکه باج پرداخت شود.

-

Adware

نرم افزار تبلیغاتی که می تواند برای انتشار بدافزار استفاده شود.

-

باتنت

شبکههایی از رایانههای آلوده به بدافزار که مجرمان سایبری از آنها برای انجام کارهای آنلاین بدون اجازه کاربر استفاده میکنند

تزریق SQL

تزریق (SQL) نوعی حمله سایبری است که برای کنترل و سرقت داده ها از پایگاه داده استفاده می شود. مجرمان سایبری از آسیبپذیریها در برنامههای مبتنی بر داده برای درج کدهای مخرب در پایگاه داده از طریق یک عبارت مخرب (SQL) استفاده میکنند. این به آنها امکان دسترسی به اطلاعات حساس موجود در پایگاه داده را می دهد

فیشینگ

فیشینگ زمانی است که مجرمان سایبری قربانیان را با ایمیل هایی که به نظر می رسد از طرف یک شرکت قانونی است که اطلاعات حساس را درخواست می کند، هدف قرار می دهند. حملات فیشینگ اغلب برای فریب دادن افراد در تحویل داده های کارت اعتباری و سایر اطلاعات شخصی استفاده می شود

(حمله انسان در وسط) Man-in-the-middle attack

حمله مرد میانی نوعی تهدید سایبری است که در آن یک مجرم سایبری ارتباط بین دو فرد را رهگیری می کند تا داده ها را بدزدد. به عنوان مثال، در یک شبکه ناامن (شبکه وای فای)، یک مهاجم می تواند داده های ارسال شده از قربانی را رهگیری کند

(حمله انکار سرویس) Denial-of-service attack

حمله انکار سرویس جایی است که مجرمان سایبری با غلبه بر شبکه ها و سرورها پر از ترافیک، از انجام درخواست های قانونی سیستم کامپیوتری جلوگیری می کنند. این سیستم را غیرقابل استفاده می کند و از انجام وظایف حیاتی سازمان جلوگیری می کند

آخرین تهدیدات سایبری که افراد و سازمان ها باید در برابر آنها محافظت کنند چیست؟ در اینجا برخی از جدیدترین تهدیدهای سایبری که دولت های بریتانیا، ایالات متحده و استرالیا در مورد آنها گزارش کرده اند، آورده شده است

بدافزار Dridex

در دسامبر 2019، وزارت دادگستری ایالات متحده (DoJ) رهبر یک گروه مجرم سایبری سازمان یافته را به دلیل نقش داشتن در حمله جهانی بدافزار Dridex متهم کرد. این کمپین مخرب بر مردم، دولت، زیرساخت ها و تجارت در سراسر جهان تأثیر گذاشت.

Dridex یک تروجان مالی با طیف وسیعی از قابلیت ها است. از سال 2014 بر قربانیان تأثیر می گذارد، رایانه ها را از طریق ایمیل های فیشینگ یا بدافزارهای موجود آلوده می کند. قادر به سرقت رمزهای عبور، جزئیات بانکی و داده های شخصی است که می تواند در تراکنش های متقلبانه استفاده شود، صدها میلیون خسارت مالی به بار آورده است.

در پاسخ به حملات Dridex، مرکز امنیت سایبری ملی بریتانیا به مردم توصیه میکند که «اطمینان حاصل کنند که دستگاهها وصله شدهاند، آنتیویروسها روشن و بهروز هستند و فایلها پشتیبانگیری میشوند».

کلاهبرداری های عاشقانه

در فوریه 2020، *اف بی آی* به شهروندان ایالات متحده هشدار داد که از کلاهبرداری در مورد اعتماد به نفس که مجرمان سایبری با استفاده از سایت های دوستیابی، اتاق های گفتگو و برنامه ها مرتکب می شوند، آگاه باشند. مجرمان از افرادی که به دنبال شرکای جدید هستند سوء استفاده می کنند و قربانیان را فریب می دهند تا داده های شخصی را در اختیار دیگران قرار دهند.

*افبیآی* گزارش میدهد که تهدیدات سایبری عاشقانه بر 114 قربانی در نیومکزیکو در سال 2019 تأثیر گذاشته است که خسارت مالی آن به 1.6 میلیون دلار میرسد

بدافزار Emotet

در اواخر سال 2019، مرکز امنیت سایبری استرالیا به سازمان های ملی در مورد تهدید سایبری گسترده جهانی از بدافزار *Emotet* هشدار داد.

*Emotet* یک تروجان پیچیده است که می تواند داده ها را بدزدد و همچنین بدافزارهای دیگر را بارگذاری کند. *Emotet* با رمز عبور ساده پیشرفت می کند: یادآوری اهمیت ایجاد یک رمز عبور ایمن برای محافظت در برابر تهدیدات سایبری.

دیدگاهتان را بنویسید